-

Kategorie

- Biografie i dokument

- Biznes i ekonomia

- Czasopisma

- Dla dzieci

- Dla młodzieży

- Dom i ogród

- Edukacja

- Encyklopedie i leksykony

- Informatyka

- Inżynieria i technologia

- Język i nauka języków obcych

- Komiks

- Książka akademicka i fachowa

- Książka obcojęzyczna

- Książka regionalna

- Kuchnia i diety

- Literatura

- Medycyna

- Nauki humanistyczne

- Nauki ścisłe

- Nauki społeczne

- Podręczniki szkolne

- Poradniki

- Prawo

- Sztuka

- Wakacje i podróże

- Grupy

- Nowości

- Ranking

- Dodaj książkę

Wyniki wyszukiwania

Odnalezione książki

Bezpieczne programowanie. Aplikacje hakeroodporne

Bezpieczne programowanie. Aplikacje hakeroodporneJacek Ross

Wyjdź zwycięsko z pojedynku z krakerami! * Jak zabezpieczyć aplikację przed krakerami? * Jak stworzyć bezpieczne rozwiązania w PHP? * Jak utrudnić debugowanie Twojego kodu? Wyobraź sobie sytuację, w której poświęcasz mnóstwo czasu na stworzenie nowego, ciekawego rozwiązania w świecie i...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Dziecko w sieci

Dziecko w sieciBartosz Danowski, Alicja Krupińska

* Jak zabezpieczyć komputer i chronić dziecko przed przestępcami internetowymi? * Jak wybrać odpowiedni program zabezpieczający przed szkodliwymi treściami? * Gdzie szukać pomocy? To ważne, co Twoje dziecko robi w sieci. To, co ogląda, czyta, z kim rozmawia i ile czasu spędza w Internecie,...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Archiwizacja i odzyskiwanie danych

Archiwizacja i odzyskiwanie danychW. Curtis Preston

Optymalizacja procesu archiwizacji dla administratorów i nie tylko * Jak archiwizować i odtwarzać system oraz dane? * Jak wybrać optymalną metodę archiwizacji? * Jak ograniczyć koszty związane z procesem archiwizacji? Wdrożenie systemu archiwizacji jest podstawową czynnością, jaką admi...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Hacking. Sztuka penetracji

Hacking. Sztuka penetracjiJon Erickson

Poznaj metody działania elity hakerów Haker kojarzy się zwykle z wrogiem publicznym, przed którym przestrzegają nas media. Najczęściej kojarzymy hakerów z włamaniami do systemów komputerowych i wielomilionowymi stratami zaatakowanych przez nich firm. Prawda jest jednak zupełnie inna. Haker to ktoś,...

Ocena czytelników: 6 (oddanych głosów: 1)

Ocena czytelników: 6 (oddanych głosów: 1)

C++. Elementarz hakera

C++. Elementarz hakeraMichael Flenov

Poznaj techniki tworzenia programów, które zadziwią użytkowników swoim działaniem * Zoptymalizuj kod źródłowy * Napisz programy wykorzystujące elementy pulpitu Windows * Naucz się zasad programowania sieciowego Haker, wbrew utartym poglądom, nie jest osobą, której głównym celem jest n...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Sztuka infiltracji

Sztuka infiltracjiKevin Mitnick, William L. Simon

... czyli jak włamywać się do sieci komputerowych Kevin Mitnick to najsłynniejszy haker XX wieku, człowiek-legenda, dla wielu -- absolutny guru hakerstwa. Dzięki swoim hakerskim wyczynom pozostawał w konflikcie z prawem od siedemnastego roku życia. Niemal połowę swojego dorosłego życia spędził albo...

Ocena czytelników: 4 (oddanych głosów: 1)

Ocena czytelników: 4 (oddanych głosów: 1)

Hack Wars. Tom 2. Administrator kontratakuje

Hack Wars. Tom 2. Administrator kontratakujeJohn Chirillo

Napisana przez Johna Chirillo prowokacyjna książka "Hack Wars. Tom 1. Na tropie hakerów" prezentuje sposoby, w jakie hakerzy postrzegają technologie sieciowe, przybliża techniki używane do wykorzystania luk w zabezpieczeniach sieci, a także uczy, jak można rozpoznać nadchodzący atak. W "Hack Wars....

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Sztuka podstępu. Łamałem ludzi, nie hasła

Sztuka podstępu. Łamałem ludzi, nie hasłaKevin Mitnick, William L. Simon

Kevin Mitnick najsłynniejszy haker świata i jego książka "Sztuka podstępu. Łamałem ludzi, nie hasła" (...) Kilka dni później Rifkin poleciał do Szwajcarii, pobrał gotówkę i wyłożył ponad 8 milionów dolarów na diamenty z rosyjskiej agencji. Potem wrócił do Stanów trzymając w czasie kontroli celnej...

Ocena czytelników: 5 (oddanych głosów: 4)

Ocena czytelników: 5 (oddanych głosów: 4)

Teoria bezpieczeństwa systemów komputerowych

Teoria bezpieczeństwa systemów komputerowychJosef Pieprzyk, Thomas Hardjono, Jennifer Seberry

Poznaj zasady tworzenia mechanizmów zabezpieczeń * Matematyka i kryptografia * Szyfrowanie informacji * Bezpieczeństwo transakcji i danych Tworzenie zabezpieczeń systemów komputerowych to ciągły wyścig. Rozwój technik hakerskich wymusza opracowywanie coraz doskonalszych mechanizmów za...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Podstawy kryptografii. Wydanie II

Podstawy kryptografii. Wydanie IIMarcin Karbowski

Poznaj tajniki szyfrowania i zabezpieczania informacji * Opanuj mechanizmy matematyczne rządzące kryptografią * Poznaj współczesne algorytmy szyfrowania * Zastosuj w praktyce technologie kryptograficzne Większość z nas kojarzy szyfrowanie i kryptografię z filmami czy powieściami poświę...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Firewall. Szybki start

Firewall. Szybki startJacek Matulewski, Jarosław Ratkowski, Krzysztof Żebrowski

Błyskawiczny kurs instalacji, konfiguracji i obsługi zapór sieciowych Dawno już minęły czasy, kiedy wirusy "łapało się" z dyskietek i CD-ROM-ów. Dziś najwięcej wirusów atakuje nas z internetu. Jednak wirusy to nie jedyne zagrożenie czyhające na internautów. Innym, równie poważnym, są hakerzy -- oso...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Wirusy. Jak z nimi walczyć? Ćwiczenia praktyczne

Wirusy. Jak z nimi walczyć? Ćwiczenia praktycznePiotr Czarny

Wraz z erą internetu nadeszła era wirusów. Wirusy, które kiedyś stanowiły niewielkie zagrożenie, dziś są jednym z największych utrapień użytkowników internetu. Wraz z pocztą, pobieranymi z sieci aplikacjami i otwieranymi dokumentami, na nasz komputer mogą dostać się programy, których działanie będzi...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Testowanie bezpieczeństwa aplikacji internetowych. Receptury

Testowanie bezpieczeństwa aplikacji internetowych. RecepturyPaco Hope, Ben Walther

Poznaj i wykorzystaj mechanizmy testowania zabezpieczeń, a nikt nie prześlizgnie się przez Twoją witrynę! * Jak zainstalować i skonfigurować narzędzia do testowania zabezpieczeń? * Jak szybko i sprawnie znaleźć problemy w aplikacjach? * Jak wykorzystywać testy powtarzalne? Witryny inte...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Anti-Spam Tool Kit. Edycja polska

Anti-Spam Tool Kit. Edycja polskaPaul Wolfe, Charlie Scott, Mike W. Erwin

Przygotuj arsenał do walki ze spamem * Zaplanuj walkę * Poznaj metody filtrowania spamu * Zainstaluj narzędzia antyspamowe * Zabezpiecz serwery poczty przez spamem Spam męczy użytkowników internetu od dawna. Reklamy, informacje o serwisach WWW dla dorosłych, łańcuszki szczęścia i i...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Internet. Jak surfować bezpiecznie

Internet. Jak surfować bezpiecznieMaria Sokół, Radosław Sokół

Internet jest jednym z największych fenomenów naszych czasów. Dostarcza nam informacji, pozwala poznać nowych ludzi, zapewnia rozrywkę i dostęp do wiedzy. Ma niestety również ciemną stronę -- zagrożenia w postaci wirusów, programów szpiegujących, spamu i dostępu osób niepowołanych do naszych danych....

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Apache. Zabezpieczenia aplikacji i serwerów WWW

Apache. Zabezpieczenia aplikacji i serwerów WWWRyan C. Barnett

Internet to nie tylko niezmierzone źródło informacji. To także zagrożenie dla serwerów WWW, aplikacji internetowych i baz danych, które codziennie są atakowane przez komputerowych przestępców, korzystających z dziesiątek technik. Publikowane regularnie raporty o cyberprzestępczości są zatrważające....

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Polityka bezpieczeństwa i ochrony informacji

Polityka bezpieczeństwa i ochrony informacjiTadeusz Kifner

"Informacja o sposobach działania firmy, o kontaktach handlowych, o stosowanych technologiach i wielu innych sprawach stanowi o konkurencyjności firmy na rynku. Większość działań zmierzających do zapewnienia bezpieczeństwa skupia się niestety jedynie na ochronie budynku albo pieniędzy w kasie. Takie...

Ocena czytelników: - (oddanych głosów: 0)

Ocena czytelników: - (oddanych głosów: 0)

Wyprawy wikingów

Wyprawy wikingówFarley Mowat

Nazywani wikingami żeglarze skandynawscy przez kilka stuleci wczesnego średniowiecza siali postrach w całej Europie, łupiąc nadmorskie tereny i z biegiem rzek wdzierając się w głąb lądu. Niewiarygodną ekspansję ułatwiła im niezwykła sprawność żeglarska, obycie z morzem, znajomość nawigacji według gw...

Ocena czytelników: 5.5 (oddanych głosów: 1)

Ocena czytelników: 5.5 (oddanych głosów: 1)

Tabu

TabuKinga Dunin

Marcie nie podoba się sposób życia jej rodziców, ale nigdy by ich nie okłamała. Marek podziwia swojego ojca, lecz okłamuje go na każdym kroku. Każda z postaci w tej książce ma swój odrębny charakter i pogląd na świat. Martę wychowywał liberalny Jacek; ojciec Marka uważał, że mężczyzna musi być tward...

Ocena czytelników: 3.25 (oddanych głosów: 4)

Ocena czytelników: 3.25 (oddanych głosów: 4)

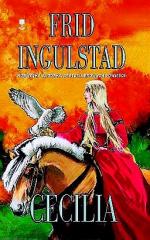

Królowe Wikingów 8. Cecilia

Królowe Wikingów 8. CeciliaFrid Ingulstad

Bergen, rok 1240. Sytuacja na dworze i w kraju nękanym intrygami i walką o władzę nie sprzyja zakochanym, Cecilli i Gregoriusowi. Cecilia jest córką króla Hakona, urodzoną ze związku z nałożnicą Kangą Unge jeszcze przed jego małżeństwem z królową Margrete. Gregorius Andresson należy do najwierniejsz...

Ocena czytelników: 5 (oddanych głosów: 1)

Ocena czytelników: 5 (oddanych głosów: 1)

- Dodatki

- Widgets (Gadżety)

- Wypracowania